Các bộ lọc thư rác hiện đại đã giúp chúng ta loại bỏ email độc hại ra khỏi hộp thư đến một cách dễ dàng, nhưng chúng không hoàn toàn “bất khả xâm phạm”. Nếu bạn cần một lý do để luôn cảnh giác khi mở email, ngay cả khi nó đã vượt qua lớp bảo mật, thì bạn chỉ cần tìm hiểu về các tấn công email salting – một kỹ thuật lừa đảo email nguy hiểm đang ngày càng phổ biến.

Email Salting: Kỹ Thuật Lách Bộ Lọc Thư Rác Đáng Nguy Hại

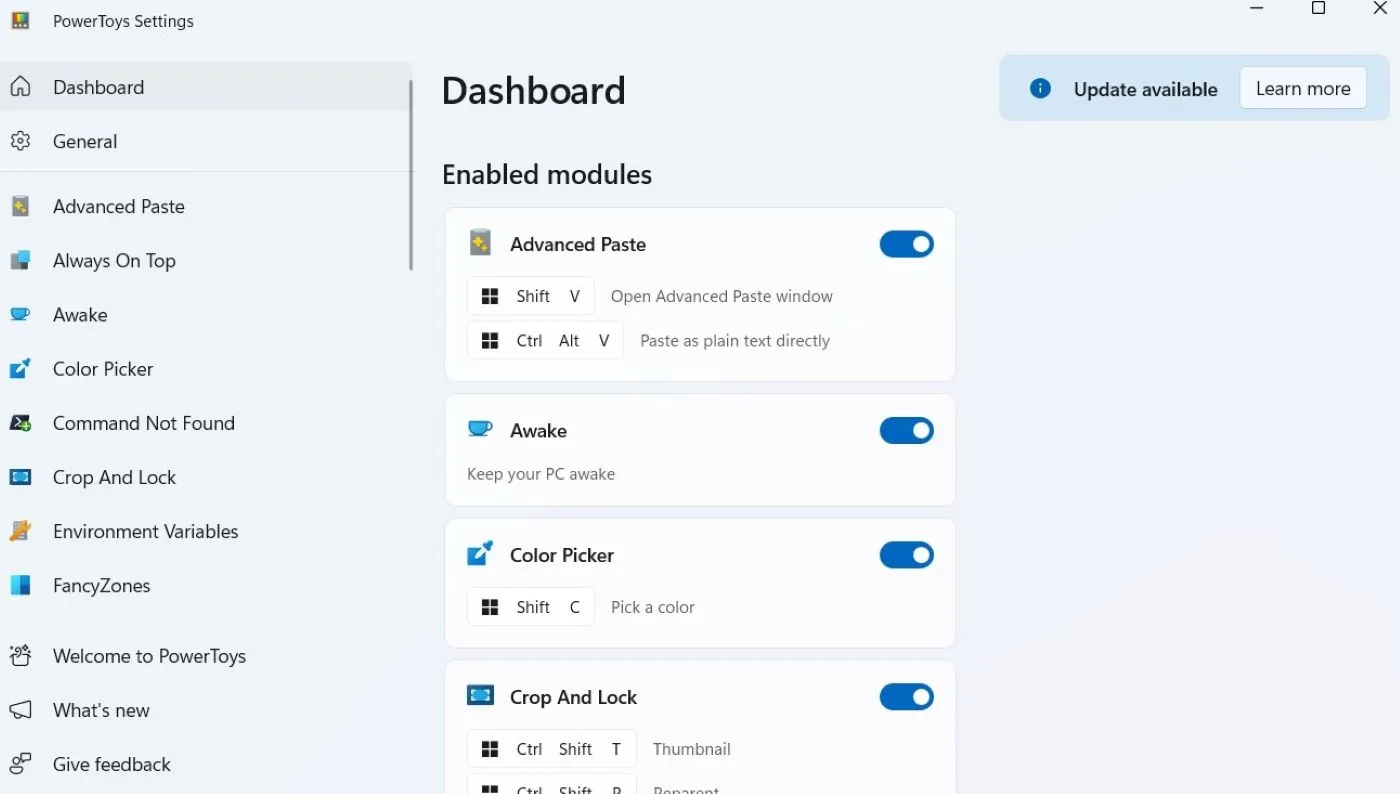

Theo báo cáo từ Cisco Talos, tấn công email salting cho phép kẻ lừa đảo “đánh lừa” các bộ lọc thư rác và đưa email của chúng thẳng vào hộp thư đến của bạn. Kỹ thuật này hoạt động bằng cách thêm các đoạn văn bản “rác” không liên quan vào nội dung email, khiến các bộ kiểm tra thư rác bị nhiễu loạn. Điều đặc biệt là, những đoạn văn bản thừa này lại được trình bày theo cách mà người đọc không thể nhìn thấy, chỉ hiển thị nội dung mà kẻ tấn công muốn bạn đọc.

Khi một bộ lọc thư rác kiểm tra email, nó sẽ phân tích sâu vào mã HTML của email để hiểu nội dung. Tuy nhiên, bạn – người đọc – sẽ không nhìn thấy mã HTML này; thay vào đó, bạn thấy những gì mã HTML tạo ra khi trình duyệt của bạn chuyển đổi nó thành một định dạng dễ đọc hơn.

Minh họa việc thêm văn bản rác vào nội dung email để lách bộ lọc spam.Nghĩa là, email salting hoạt động bằng cách chèn văn bản “rác” vào email để tách rời các từ. Bằng cách này, bộ lọc thư rác không “nhận diện” được ý định thực sự của kẻ lừa đảo. Tuy nhiên, kẻ tấn công sử dụng các thủ thuật tinh vi để đảm bảo rằng văn bản rác này không hiển thị khi bạn đọc email, chỉ còn lại những từ mà chúng muốn bạn nhìn thấy.

Minh họa việc thêm văn bản rác vào nội dung email để lách bộ lọc spam.Nghĩa là, email salting hoạt động bằng cách chèn văn bản “rác” vào email để tách rời các từ. Bằng cách này, bộ lọc thư rác không “nhận diện” được ý định thực sự của kẻ lừa đảo. Tuy nhiên, kẻ tấn công sử dụng các thủ thuật tinh vi để đảm bảo rằng văn bản rác này không hiển thị khi bạn đọc email, chỉ còn lại những từ mà chúng muốn bạn nhìn thấy.

Ví dụ 1: Chèn Ký Tự Độ Rộng Bằng 0

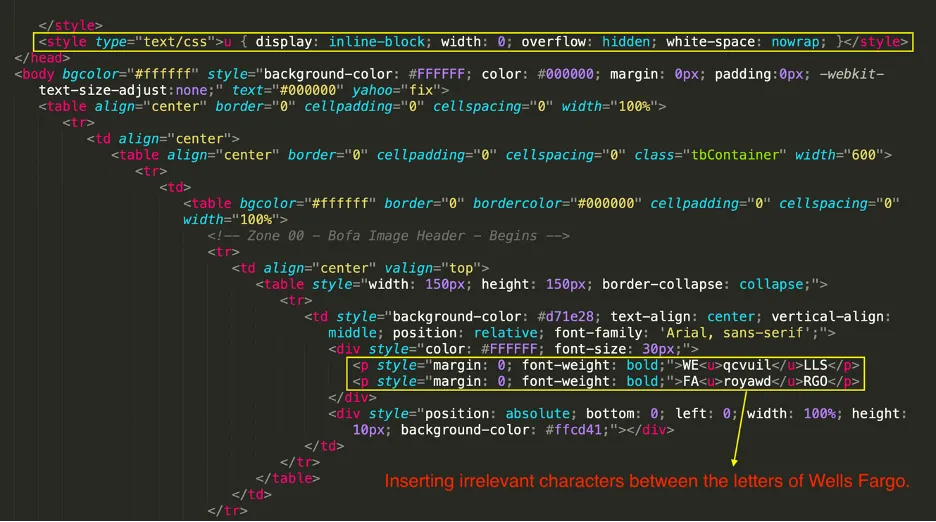

Đây là một ví dụ mà Cisco Talos đã phát hiện: trong một email lừa đảo, kẻ tấn công muốn giả mạo Wells Fargo. Nếu chúng chỉ viết “Wells Fargo”, bộ lọc thư rác sẽ dễ dàng phát hiện và chặn. Thay vào đó, kẻ lừa đảo đã chèn các đoạn văn bản rác vào giữa các từ “Wells” và “Fargo”, sau đó đặt độ rộng của phần văn bản thêm vào này về 0 (zero width).

Khi bộ lọc thư rác quét email, nó sẽ đọc được chuỗi ký tự như sau:

WEqcvuilLLS FAroyawdRGONhưng vì văn bản rác có độ rộng bằng 0, nó không hiển thị khi bạn đọc email, để lại cho bạn dòng chữ rõ ràng:

WELLS FARGOChỉ trong tích tắc, kẻ lừa đảo đã có thể giả mạo Wells Fargo mà bộ lọc thư rác không hề hay biết.

Ví dụ 2: Sử Dụng Ký Tự Không Gian Rỗng (Zero-Width Characters)

Một ví dụ khác liên quan đến việc kẻ lừa đảo chèn các ký tự Zero-Width Space (ZWSP) và Zero-Width Non-Joiner (ZWNJ) vào giữa mỗi chữ cái trong một từ. Vì chúng là các ký tự hợp lệ, bộ lọc thư rác vẫn đọc chúng khi đánh giá liệu một email có phải là thư rác hay không. Tuy nhiên, vì các ký tự này đại diện cho khoảng trống bằng 0, chúng không xuất hiện khi email được hiển thị, nghĩa là bạn vẫn thấy từ đó một cách bình thường mà không có bất kỳ khoảng ngắt nào.

Lời Khuyên An Toàn Để Bảo Vệ Hộp Thư Điện Tử Của Bạn

Những ví dụ trên cho thấy bạn không bao giờ nên tin tưởng mù quáng vào một email, ngay cả khi nó đã “né” được bộ lọc thư rác và đến được hộp thư đến của bạn. Luôn kiểm tra kỹ người gửi và nội dung trước khi nhấp vào bất kỳ liên kết đáng ngờ nào. Hãy tìm hiểu thêm về các ví dụ về email lừa đảo và lừa đảo qua mạng để tăng cường cảnh giác và bảo vệ thông tin cá nhân của mình. Luôn chủ động là chìa khóa để an toàn trong không gian mạng.