Khi sử dụng Tor Browser và Mạng Tor, bạn thường cảm thấy mình hoàn toàn ẩn danh trên không gian mạng. Tuy nhiên, sự thật có thể khiến bạn bất ngờ: Nhà cung cấp dịch vụ Internet (ISP) của bạn hoàn toàn biết khi nào bạn đang dùng Tor, nhưng họ lại không thể nhìn thấy chính xác những gì bạn đang làm. Điều này đặt ra câu hỏi về giới hạn thực sự của Tor và cách nó có thể tiết lộ một phần thông tin về thói quen duyệt web của bạn.

Tor Ẩn Danh Hoạt Động Của Bạn Khỏi ISP Như Thế Nào?

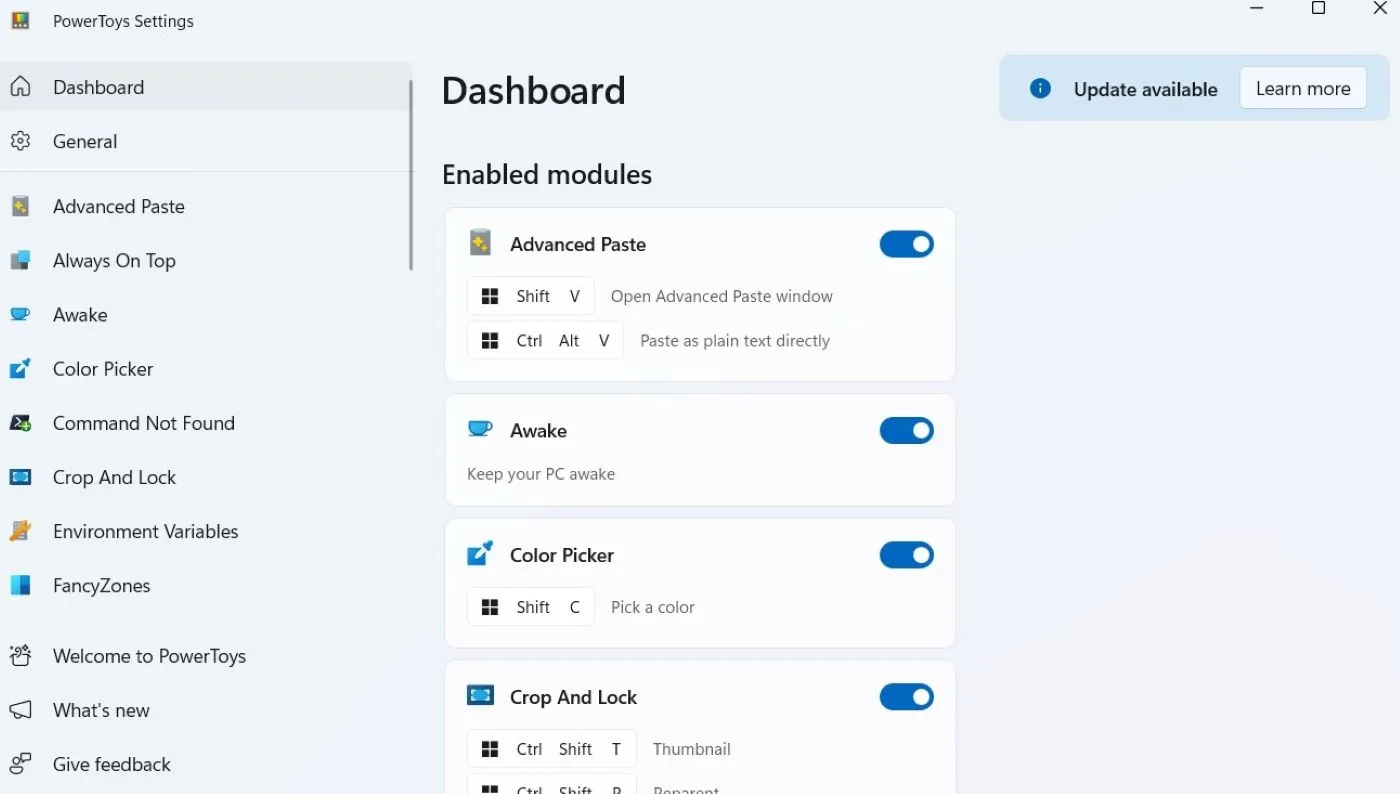

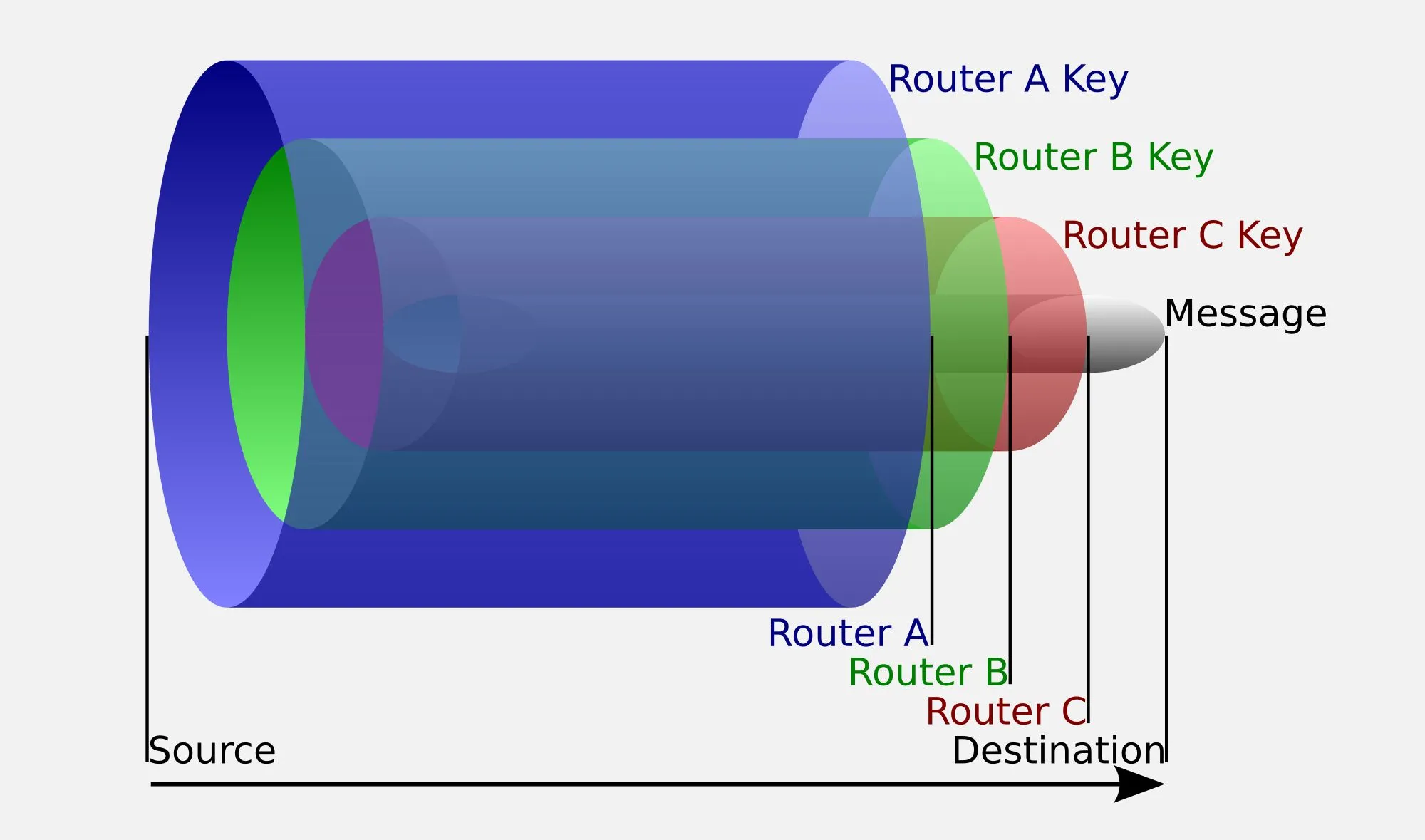

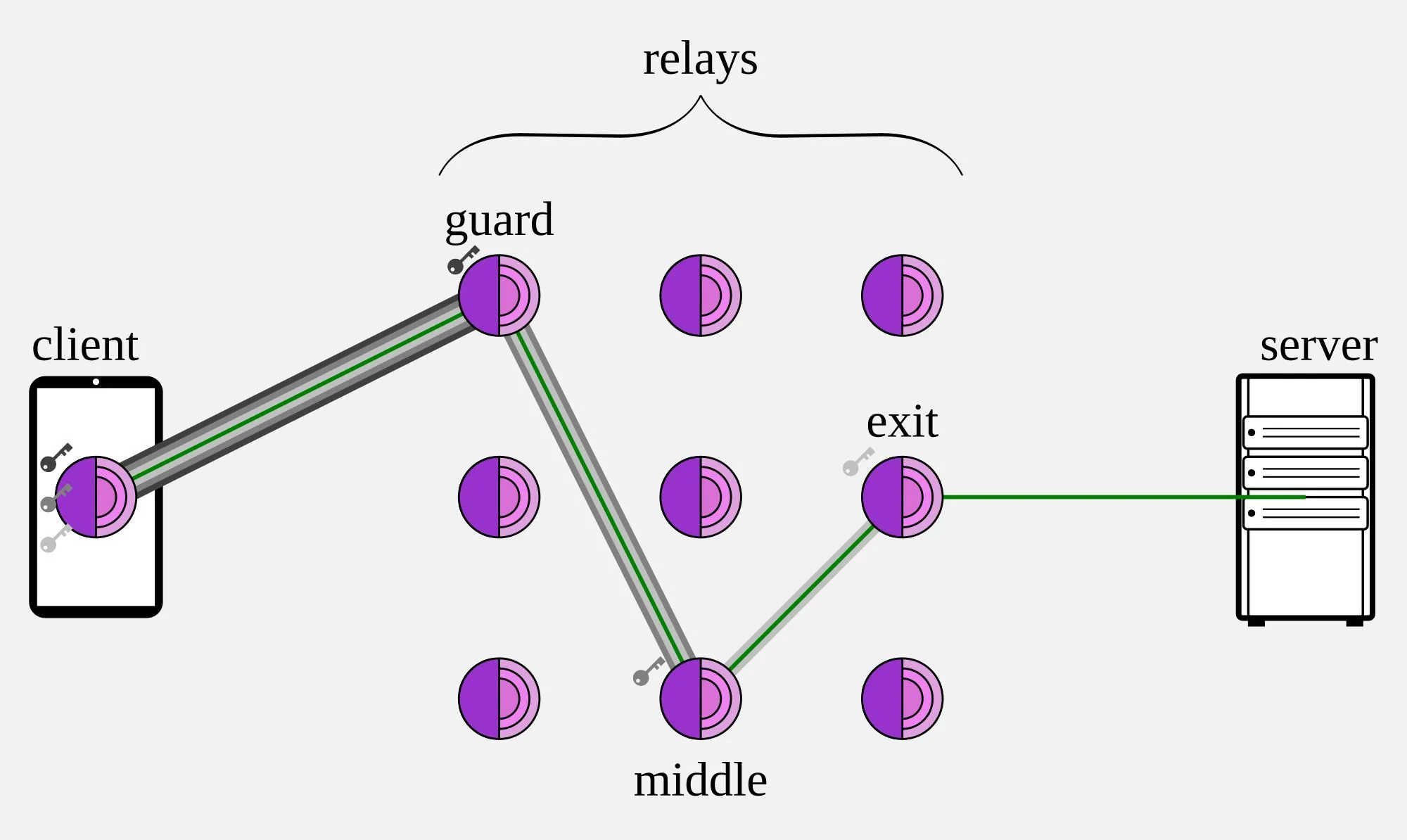

Tor hoạt động dựa trên nguyên tắc định tuyến lưu lượng truy cập internet của bạn qua nhiều máy chủ khác nhau trước khi dữ liệu đến đích cuối cùng. Khi bạn sử dụng Tor, dữ liệu của bạn được mã hóa ba lớp và đi qua ba loại nút (node) khác nhau: nút vào (entry node), nút giữa (middle node) và nút thoát (exit node). Mỗi nút chỉ biết dữ liệu đến từ đâu và cần đi đến đâu tiếp theo, nhưng không có một nút đơn lẻ nào biết được toàn bộ đường đi từ máy tính của bạn đến website bạn đang truy cập.

Cơ chế định tuyến củ hành trong Tor giúp mã hóa dữ liệu qua nhiều lớp

Cơ chế định tuyến củ hành trong Tor giúp mã hóa dữ liệu qua nhiều lớp

Quy trình này diễn ra như sau: Khi bạn muốn truy cập một website bằng Tor, trình duyệt của bạn sẽ mã hóa yêu cầu của bạn ba lần, sử dụng khóa công khai từ mỗi trong ba nút mà nó dự định sử dụng. Máy tính của bạn sau đó gửi gói dữ liệu được mã hóa ba lớp này đến nút vào. Nút vào sẽ gỡ bỏ lớp mã hóa đầu tiên và chuyển tiếp dữ liệu đến nút giữa. Nút giữa tiếp tục gỡ bỏ lớp thứ hai và gửi đến nút thoát, nơi gỡ bỏ lớp mã hóa cuối cùng và chuyển tiếp yêu cầu của bạn đến website thực tế.

Sơ đồ luồng dữ liệu khi truy cập internet qua mạng Tor

Sơ đồ luồng dữ liệu khi truy cập internet qua mạng Tor

Hệ thống này giúp ngăn ISP của bạn nhìn thấy những website cụ thể mà bạn đang truy cập, vì họ chỉ thấy lưu lượng truy cập được mã hóa đi đến nút Tor đầu tiên. ISP của bạn biết bạn đang kết nối đến một nút vào của Tor, nhưng họ không thể biết bạn đang thực sự cố gắng truy cập Facebook, Gmail hay bất kỳ website cụ thể nào khác. Website bạn truy cập chỉ nhìn thấy địa chỉ IP của nút thoát, chứ không phải địa chỉ IP thực của bạn, giúp bảo vệ danh tính của bạn khỏi chính các website đó.

Công nghệ mã hóa mà Tor sử dụng khiến cho ISP gần như không thể giải mã lưu lượng truy cập của bạn và tìm ra những gì bạn đang làm trực tuyến. Ngay cả khi ISP muốn chặn và phân tích dữ liệu của bạn, họ cũng chỉ thấy thông tin bị xáo trộn không tiết lộ hoạt động duyệt web thực tế của bạn.

ISP Có Thể (Và Không Thể) Thấy Gì Khi Bạn Dùng Tor?

Mặc dù Tor thực hiện công việc tuyệt vời trong việc ẩn giấu hoạt động duyệt web của bạn, ISP của bạn vẫn có thể phát hiện một số điều nhất định về việc sử dụng internet của bạn.

Biểu tượng Tor Browser thể hiện khả năng ẩn danh và bảo mật trực tuyến

Biểu tượng Tor Browser thể hiện khả năng ẩn danh và bảo mật trực tuyến

Những gì ISP CÓ THỂ thấy:

- Bạn đang sử dụng Tor: ISP có thể biết bạn đang kết nối đến các nút vào Tor đã được công khai. Hầu hết các nút vào Tor đều được liệt kê công khai, vì vậy ISP có thể dễ dàng kiểm tra xem bạn có đang kết nối đến một trong các máy chủ này hay không.

- Dữ liệu siêu dữ liệu (Metadata): ISP cũng có thể thấy lượng dữ liệu bạn gửi và nhận khi sử dụng Tor, cùng với thời gian bạn kết nối. Họ biết khi nào bạn bắt đầu sử dụng Tor, bạn kết nối trong bao lâu và ước tính lượng lưu lượng truy cập trong phiên của bạn. Dữ liệu siêu dữ liệu này không tiết lộ các website cụ thể bạn đang truy cập, nhưng nó cung cấp một bức tranh tổng quát về các mô hình sử dụng Tor của bạn.

Tuy nhiên, có những giới hạn quan trọng về những gì ISP không thể quan sát:

- Website và nội dung cụ thể: ISP không thể nhìn thấy các website cụ thể bạn truy cập, nội dung bạn tải xuống hoặc các tìm kiếm bạn thực hiện khi sử dụng Tor.

- Thông tin nhạy cảm: ISP cũng không thể đọc tin nhắn của bạn, xem thông tin đăng nhập hoặc truy cập bất kỳ thông tin nhạy cảm nào khác mà bạn truyền qua mạng Tor, vì dữ liệu của bạn được mã hóa trước khi rời khỏi máy tính.

Nếu bạn muốn ngăn ISP biết rằng bạn đang sử dụng Tor, hãy cân nhắc sử dụng Mạng riêng ảo (VPN). Một VPN hoạt động như một đường hầm bảo mật giữa thiết bị của bạn và internet. Khi bạn kết nối với Tor thông qua VPN, ISP của bạn sẽ chỉ thấy rằng bạn đang kết nối đến một máy chủ VPN, chứ không phải bạn đang sử dụng Tor. Điều này khiến hoạt động của bạn trông giống như lưu lượng truy cập VPN thông thường, giảm khả năng thu hút sự chú ý hoặc nghi ngờ từ ISP của bạn.

Tor Có An Toàn Để Sử Dụng Không?

Tor được coi là an toàn để sử dụng và cung cấp khả năng bảo vệ quyền riêng tư mạnh mẽ, nhưng nó không phải là hoàn hảo. Cách dễ nhất và đáng tin cậy nhất để sử dụng Tor là thông qua Tor Browser chính thức, được thiết kế để giữ kết nối của bạn an toàn và danh tính của bạn riêng tư. Nếu bạn cố gắng truy cập mạng Tor bằng các cách khác, bạn cần cẩn thận với cài đặt và hiểu cách các công cụ của bạn hoạt động, vì những sai lầm hoặc thói quen vệ sinh mạng kém có thể làm suy yếu quyền riêng tư của bạn.

Về vấn đề pháp lý, bản thân Tor hoàn toàn hợp pháp để sử dụng ở Hoa Kỳ và hầu hết các quốc gia khác. Các cơ quan thực thi pháp luật và chính phủ độc tài đôi khi cố gắng chặn hoặc giám sát việc sử dụng Tor, nhưng việc sử dụng phần mềm này sẽ không khiến bạn gặp rắc rối pháp lý ở hầu hết mọi nơi. Mặc dù vậy, bất kỳ quốc gia nào có luật pháp mạnh mẽ liên quan đến mã hóa chắc chắn sẽ có sự khác biệt, chẳng hạn như Trung Quốc, Nga, Iran, Belarus và Turkmenistan. Luôn kiểm tra luật pháp địa phương trước khi khởi động Tor, vì bạn có thể vi phạm pháp luật mà không hề hay biết.

Nhiều người dùng hợp pháp dựa vào Tor, bao gồm các nhà báo, nhà hoạt động và những cá nhân quan tâm đến quyền riêng tư muốn bảo vệ hoạt động trực tuyến của họ khỏi sự giám sát. Vì vậy, bạn không nên quá lo lắng khi sử dụng Tor.

Tuy nhiên, phần mềm này cũng có một số nhược điểm thực tế mà bạn nên xem xét. Kết nối Tor chậm hơn đáng kể so với duyệt internet thông thường vì lưu lượng truy cập của bạn phải “nảy” qua nhiều máy chủ. Một số website cũng chặn các kết nối từ các nút thoát Tor đã biết, điều đó có nghĩa là bạn có thể không truy cập được một số dịch vụ nhất định khi sử dụng trình duyệt này.

Nhìn chung, Tor cung cấp khả năng bảo vệ vững chắc cho những người dùng cần ẩn danh trực tuyến, nhưng bạn nên hiểu rõ các giới hạn của nó và sử dụng nó như một phần của chiến lược bảo mật rộng hơn chứ không nên coi nó là công cụ bảo mật duy nhất của bạn.